Des données, une histoire : Renseignements fondés sur les données au sujet des communautés noires au Canada - Transcription

(Le symbole de Statistique Canada, le mot-symbole « Canada » et le titre : « Des données, une histoire : Renseignements fondés sur les données au sujet des communautés noires au Canada » apparaissent à l'écran.)

>> Peter Flegel : Tout d'abord, souligner que nous nous retrouvons tous et toutes sur des terres autochtones et qu'il est notre devoir de solidarité avec les peuples autochtones de souligner.

Deux personnes sont modérées par le champ à travers cet événement. N'importe quels participants à des problèmes techniques des questions générales. Veuillez utiliser la boîte de questions-réponses exclusivement pour des questions aux membres du panel.

La discussion d'aujourd'hui a comme objectif de souligner les données actuelles de Statistiques Canada sur les communautés noires et discuter ouvertement des opportunités de renforcer la collecte de données. En décembre 1995, la chambre des communes a adopté à l'unanimité une motion visant à reconnaître le Mois de l'histoire des Noirs.

L'honorable Jean Augustine, la première femme afro canadienne élue au Parlement à présenter cette motion. Comme vous savez très probablement, le thème du Mois de l'histoire des Noirs 2021, c'est : l'avenir, c'est maintenant.

Ce thème a été adopté pour reconnaître et pour souligner le fait que maintenant, c'est l'instant, pour construire sur les contributions énormes à tous les secteurs de la société que les communautés noires au Canada ont fait et qu'il continue de faire à la croissance, au bien-être, et à la prospérité de notre pays.

Maintenant, l'avenir ça maintenant. Et c'est maintenant le moment de célébrer et de reconnaître l'histoire des communautés noires dans notre nation.

Maintenant, c'est l'instant d'apaiser les cicatriser les blessures et pour travailler vers une société plus inclusive consciemment. Au cours d'une année charnière, puisqu'il s'agit du 25e anniversaire de l'entrée en vigueur de sa première déclaration nationale au Canada.

Vous vous souviendrez également qu'en janvier 2018, le premier ministre a annoncé la reconnaissance par le gouvernement du Canada de la décennie internationale des personnes de descendance africaine proclamée par les Nations unies.

Cette année, le Mois de l'histoire des Noirs s'inscrit dans le sixième année de la décennie. Le secrétariat national antiracisme est dédié à travailler dans les diverses communautés noires pour pouvoir servir de la part du gouvernement fédéral qui pourra aborder des défis spécifiques, notamment le racisme.

Nous croyons que cela se passe à travers un dialogue continuel que nous pouvons renforcer les relations plus fortes avec les communautés et d'ainsi continue de construire la confiance entre les communautés noires et le gouvernement canadien.

J'ai hâte de vous présenter des experts en la matière qui vont partager leur expertise. D'abord, j'aimerais présenter Monsieur Anil Anora, avec des commentaires initiales suivis d'une adresse de la part de Tina Chui et Augustine Akuoko-Asibey. À vous.

>> Anil Arora : Merci, Peter pour cette introduction très gentille et les commentaires. J'aimerais aussi reconnaître que je vous parle aussi des territoires originaux des algonquins. Je souhaite remercier aujourd'hui les personnes présentes dans cette discussion du moment actuel, c'est très important.

Juste pour le Mois de l'histoire des Noirs au Canada. Et nous partageons, on va changer le discours et cela façonne aussi des également, ce que nous ne pouvons pas faire a des conséquences.

Et ce que nous ne regardons pas des conséquences. Nous devons faciliter le dialogue et aussi donner des possibilités de politique et la possibilité de poser des meilleures questions. Et à part les faits objectifs, nous partageons des rêves et des aspirations dans cette société. Par exemple, la moitié de la population du Canada pense que les opportunités sont mieux que celle de leurs parents.

Pour les Canadiens noirs, les trois quarts pensent pareil. Nous sommes toujours en recherche d'obtenir l'histoire complète, à l'expérience vécue et la résilience. Nous avons beaucoup de chapitres pour installer du bond et du juste dans la vie des Canadiens noirs.

Et cela dans une société complètement inclusif et une économie inclusive. Cela inclut des études novatrices comme le tout premier rapport sur la diversité de la population noire au Canada en 2020.

De même qu'un rapport subséquent sur la situation socio-économique de la population noire du Canada. Nous avons une grande chance d'avoir un sondage population mené à tous les cinq ans. C'est un point de référence de base très important sur lequel baser notre sondage un programme. Comme vous savez, nous sommes en processus de finaliser le sondage de 2020 d'être reconduit en mai de cette année.

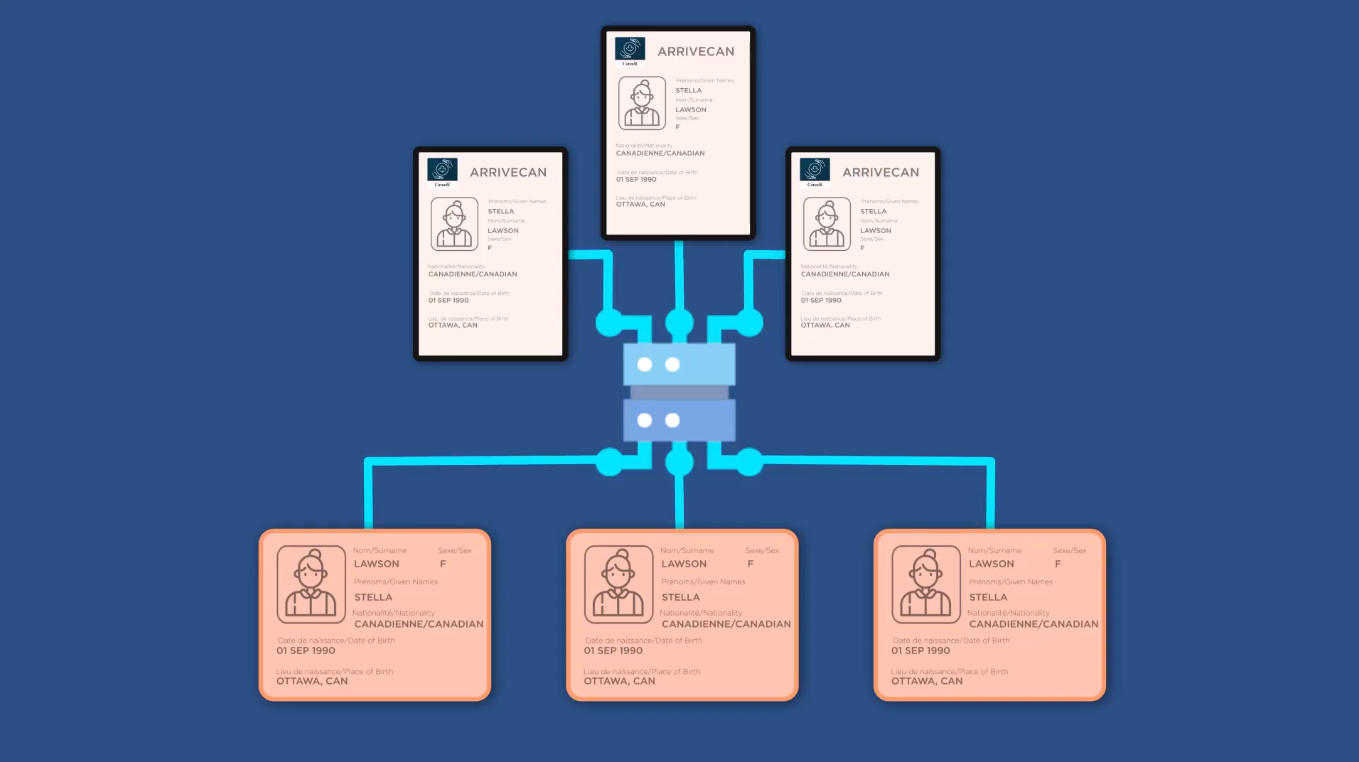

Notre agence est bien vers la modernisation et de rester au courant des besoins de l'analyse des données. Nous utilisons des techniques et nous intégrons les données des sources existantes, mais je peux dire sans équivoque que la pandémie a fait le travail de ces données sur les autres clés. Notre priorité et que nous livrons sur le succès de cette technique.

Ça peut nous aider à mesurer notre progrès de notre pays vers une société plus juste et plus ouverte. Surtout pendant que nous nous avançons.

Depuis la réponse de la pandémie vers le rétablissement. Nous sommes prêts à vous raconter plus sur ce que nous faisons et ce que nous allons faire et ce que nous devons faire.

C'est mon plaisir de leur demander de prendre le micro. Je vous remercie encore une fois de vous joindre à nous aujourd'hui, merci à notre intervenant sur le panel, et j'espère que vous allez retenir des points clés de la science aujourd'hui.

Je reviens vous rejoindre à la fin de la séance pour les commentaires de fermeture. Merci beaucoup.

>> Tina Chui : Merci, Anil. C'est un honneur de parler de cet événement sur l'histoire des données et de me joindre à cette conversation important. J'aimerais commencer avec une affirmation qui pourrait être odieuse, mais nous venons de plusieurs endroits différents.

Je sais que je n'ai pas vécu une expérience de racisme et de discrimination telle qu'a vécue et vit encore la population noire tous les jours. Mon identité est une personne, une famille immigrée, qui pourrait être perçu en tant que femme immigrée et minorités visibles. J'ai aussi réalisé des synthèses de Statistiques Canada.

J'espère que je peux vous donner des informations pertinentes de la part de notre agence pour pouvoir contribuer à notre discussion. J'aimerais aussi entendre vos besoins de données pour que je puisse l'amener vers notre équipe pour l'avenir. Une grande contribution des canadiens.

De la part de ce sondage, nous savons que la population noire a joué un rôle significatif pour définir la diversité du Canada. En 1871, la population noire a été estimée être un peu plus de 20 000 personnes.

Et ce chiffre n'a pas changé pendant le la première moitié du XXIe siècle. La population est estimée à 1800 personnes, encore moins de 1 % de la population. Suite à la deuxième guerre mondiale, les choses ont changé rapidement.

Nous avons vu une diversité plus ample dans l'immigration entre 1971 et 1981. La population noire Canada a augmenté énormément. Et jusqu'à 2016, la population noire a doublé, un peu moins de 1,2 millions.

Cela fait parti du 5 % de la population canadienne. Selon nos projections, ça suggère que ça peut augmenter à 5,6 % d'ici 2036. Ça aussi nous a donné une diversité plus ample. Et les immigrants noirs viennent maintenant d'environ 125 pays différents en même temps, le Canada et le lieu de naissance le plus connu dans la population noire, avec plus de quatre personnes sur 10 qui sont nés au Canada.

Cependant, les Canadiens noirs sont confrontés à plusieurs défis socio-économiques. Les enfants noirs de moins de 15 ans étaient deux fois plus susceptibles de vivre dans une famille en situation de pauvreté.

Les familles noires immigrantes affichaient des taux de pauvreté particulièrement élevée. C'est presque deux fois le nombre de personnes noires ont des reprises de logements par rapport aux autres Canadiens.

Il existe d'autres inégalités comme un taux. quand la covid 19 nous attrapaient, l'impact était ressenti pas de manière égale. Il y a des personnes en première ligne qui lutte contre le virus.

Une cinquième partie des noirs Canadiens travail dans le secteur de la santé. Ce qui les met en pleine première ligne de l'exposition.

Nous expérimentons aussi un problème qui est inégalement sur les noirs Canadiens. C'est aussi que le taux de chômage pour les Canadiens noirs était plus grand, de manière significative, cela veut dire que les pressions appliquées par la pandémie, cela a fait uniquement exacerber l'inégalité économique.

Il y a des motifs pour lesquels être optimiste. Les taux de diplomation postsecondaire est en croissance chez les femmes noires. Presque tous les jeunes noirs on dit qu'il souhaitait obtenir au moins un diplôme, mais aussi être sur le même niveau d'opportunité par rapport à la santé mentale, ayant moins de probabilités d'expérimenter, des pensées suicidaires que les blancs. Statistiques Canada s'est efforcé d'améliorer la diffusion de nos informations à propos des communautés noires.

En plus, Statistiques Canada accroît ses efforts pour consulter des experts dans le domaine. Afin de nous aider à interpréter correctement les données. Le sondage est la base de nos informations sur les noirs Canadiens, la seule chose que nous pouvons souligner, l'hétérogénéité de la population noire sur une base historique.

Cela prend le qui aura lieu en mai sur les populations noires. beaucoup de sondages ont augmenté la taille de leurs échantillons pour pouvoir donner des données désagréger plus importante. Par exemple.

Et cela produit jusqu'à des taux de chômage pour des groupes de populations, y compris les noirs. Mais il y a toujours des lacunes qui existent. Il y a beaucoup à faire. En particulier les données de sécurité sur la santé et la sécurité sont incomplètes. Nous avons un taux de maturité désagréger par les communautés raciales pour mieux comprendre comment la covid 19 et d'autres ont affecté ou affecté de manière plus importante les populations noires.

Nous avons aussi des données sur des entreprises canadiennes opérées par des personnes noires. Et aussi la taille des problèmes. Notre prochain sera Augustine, qui est le directeur de l'agriculture et Statistiques Canada. Merci.

>> Augustine Akuko-Asibey : Merci beaucoup, Tina. J'espère que vous m'entendez bien. Du point de vue analytique, ce n'est pas pire que cette diversité va de la main. Que la mosaïque riche du Canada actuel, la création d'emplois et la division.

À l'entrepreneur, y compris la communauté noire, dans la diversité de l'économie canadienne à travers le Canada par des minorités visibles. Et en Ontario.

C'est l'économie et cette minorité visible sont très bien éduqués et essentiels pour remplir de grand nombre de postes scientifiques techniques au Canada. Cela dit, la pandémie a aussi souligné le fait que les minorités visibles se sont trouvées en face de beaucoup de défis pendant la pandémie.

Un impact sur certains groupes minoritaires afin de nous assurer de mettre en œuvre des politiques et des programmes axés sur l'égalité des chances. Malheureusement, les données désagrégeaient appartenant des minorités visibles, y compris les entreprises appartenant à des noirs, ont toujours été un domaine caractérisé par l'importance de la statistique et ses lacunes ont été mises en évidence au cours de la pandémie actuelle. Particulièrement au point de vue des entreprises. La première chose.

Le registre des entreprises, ce qui était de l'agence canadienne, pour fournir des statistiques canadiennes sur les entreprises industrie, secteur et région. Comme par l'agence de Canada, cela n'inclut pas des informations sur les entreprises sectorielles par groupe de minorités.

Pourquoi est-ce que Statistiques Canada a suivi et rendu public s'est donné pour les populations, particulièrement les femmes, pour les minorités visibles, nous avons toujours un chemin à parcourir à la communauté en grande partie. Et la politique étrangère, quelle est la proportion qui inclut la communauté noire? Quelle portion des entrepreneurs sont des Canadiens noirs?

Et faire accroître leurs entreprises. Quelle portion des Canadiens noirs.

Nous savons que la diversité est notre point fort. Et nous savons que faire des investissements, mais sans comprendre les faits et les données, nous risquons de manquer des opportunités en laissant du talon en arrière.

Avec un plus importante de Statistiques Canada pour recueillir ces informations sur les entreprises de minorités.

Surtout comme initiative sur les conditions d'entreprise.

Statistiques Canada, pour recueillir des données en relation avec les groupes minoritaires, y compris les entreprises des Canadiens noirs. Le sondage sur le financement et les entreprises, Statistiques Canada se sont mis d'accord pour recueillir des informations plus détaillées sur des groupes spécifiques pour être mené en 2021. Ce qui est à nouveau à ce sondage sur des groupes spécifiques minoritaires et des entreprises. C'est aussi sur cette déclaration du premier ministre en 2020, travailler en proximité avec des réceptions de ce nouveau programme, de toute façon que nous puissions.

Et de comprendre les contradictions économiques et les groupes minoritaires, nous sommes dédiés à faire mieux. Pour conclure, sur les données désagréger sur les entreprises et les personnes noires, les autochtones, c'est essentiel pour pouvoir développer des programmes qui sont vraiment inclusifs et dans le rétablissement de l'économie.

Sur la prospérité à long terme du Canada, dans cet espace des données désagréger, pour évaluer ces données, pour développer des partenariats. Avec cela, je vais changer vers le prochain intervenant.

>> Peter Flegel : Merci beaucoup, Anil, Tina et Augustine. Bien sûr, chez Statistiques Canada, pour avoir créé cet événement avec ses très beaux mots d'introduction. Maintenant, comme je l'ai mentionné avant, j'aimerais présenter notre groupe prestigieux de panélistes que nous avons aujourd'hui.

Nous avons la grande chance d'avoir le Docteur Mélinda Smith et Levis provo est professeur de sciences politiques à l'université de Calgary et Levis provo de l'équité, l'inclusion et la diversité. Elle sert sur le groupe de travails de Statistiques Canada sur les noirs au Canada.

Elle est sur le conseil sur la diversité et la politique, et le conseil de l'action pour l'éducation secondaire inclusifs. Elle est le vice préside antérieur de la fédération pour les sciences humaines est actuellement, et sur le conseil de l'équité, la diversité et l'inclusion. Prochainement, nous avons Richard Sharpe qui a travaillé dans le service public il y a plus de 24 ans. Récemment, il a été nommé le directeur de et inclusion, cette initiative du département de justice du Canada.

Il finit actuellement un échange avec le magazine fondation. Son travail est de mener des initiatives avec le gouvernement du Canada vers les personnes d'origine africaine.

Richard est une des fondateurs qui a travaillé dans le service fédéral et le leadership des syndicats pour travailler.

Au cours des dernières années, Richard a été intervenant, il a abordé le racisme, l'antiracisme et comment vivre dans l'air du temps de nous avons le directeur exécutif Dahabo Ahmed-Omer. Elle a gagné beaucoup d'accomplissement sur la politique, les ressources humaines, la planification, et dans les secteurs de l'emploi.

Dahobo a reçu beaucoup de prix avec un service exceptionnel dans le service fédéral, le prix 150 Canada, l'histoire des noirs, le prix de l'histoire des noirs, et plus récemment, d'origine africaine dans l'appui des Nations unies.

De la commission des droits de la personne et des droits de la jeunesse du Québec. Elle responsable du mandat confié par la Charte des droits et libertés de la personne et de surveillance de l'application de la loi sur l'accès à l'égalité en emploi dans les organismes publics.

Les dossiers du racisme et de discrimination comprenant le profilage racial sont également sous sa responsabilité.

Madame Pier est une experte reconnue à l'échelle nationale et internationale dans le domaine de l'immigration et de l'intégration socio-économique, et plus particulièrement de l'intégration socio-économique des minorités racisé.

Les questions de racisme et de discrimination, les enjeux touchant les femmes et les minorités ethnoculturel et racisé constitue la pierre angulaire de ces travaux.

>> Peter Flegel : Mais en dernier, mais pas le moins important, nous avons le Dr McCready de l'université de Toronto. Il est sur l'éducation et le bien-être des jeunes. Selon la dernière enquête, 3,5 % de la population du Canada est noire. l'institut est basé sur l'engagement, avoir un minimum de 3,5 % du rôle exécutif basé au Canada.

>> Dahabo : Merci Peter, merci Anil. Je suis ravi de faire parti de cette conversation. C'est que généralement, on est conscient de comment les données statistiques peuvent mener à une amélioration de nos sociétés pour les Canadiens noirs. La réalité de la situation et que la réalité est très difficile. C'est une réalité l'image présentée par Statistiques Canada et la réalité de ceux à quoi on pensait arriver dans les communautés noires.

Le fait que certaines personnes nous disaient la réalité, ça fait peur. Je lisais les numéros. Il y a une présentation très brève. j'ai hâte de voir le rapport au complet. Mais la réalité des Canadiens noirs et pires que jamais.

Ça n'a rien à voir avec le racisme et la Covid-19. Mais le défi des Canadiens noirs est toujours là. Maintenant, c'est mis en relief, mis en haut premier plan par la Covid 19.

Si on aimerait construire, bâtir une société plus inclusive, il faut voir la réalité des Canadiens noirs exactement où elle est. Je peux dire que 83 % des noirs disent qu'ils reçoivent de bons traitements, comparer avec 50 % des autres Canadiens.

Alors comment nous, en tant que société, on peut gérer les défis? Si on ne reconnaît même pas déçu, c'est qu'il y a un débat sur le racisme envers les noirs. Mais il y a des secteurs qui croient que ce n'est pas problématique.

Alors si on approfondit un peu plus, si on voit la relation entre les données, si on voit les histoires des Canadiens noirs, j'aimerais penser que la réalité des noirs Canadiens, ils ont moins de possibilités de réussir dans leur carrière, dans leurs entrevues, ils ont moins d'accès aux soins de santé. Généralement, ils ont une éducation plus faible. Il y a une sûre présence de la police. Dans tout secteur, les Canadiens noirs ont un impact négatif et il y a un rapport émis par Statistiques Canada en juillet de l'année passée qui disait que les Canadiens noirs sont deux fois plus probables de souffrir d'un manque d'emploi. Même plus que les autres Canadiens non blancs. Alors il y a la Covid 19 et il y a le racisme. Tout ça tu les Canadiens noirs tous les jours. Alors la relation pour moi est une relation qui coûte des vies.

Il y a des noirs Canadiens, qui ne sont pas capables de prendre soin de leurs familles et de recevoir les soins de santé. Les diplômés reçoivent 80 sous pour chaque dollar de revenu des autres Canadiens. Je vous donne ces chiffres parce que les écarts sont vrais et ils représentent des gens, des vraies personnes.

Fermez vos yeux, pensez à une personne, votre voisin ou votre collègue, votre ami un membre de votre famille, des gens dans votre collectivité. Tout ça a un impact d'une façon qui ne sont plus capables de survivre dans un monde où il y a un écart de revenus de salaire qui démontre que les résultats de l'éducation sont moindres. Il y a 12 000 $ de moins que les autres Canadiens. La discrimination salariale 1,5 milliards de dollars annuellement a été pris de la communauté noire chaque année.

Alors la relation entre les données et la façons dont on crée une société inclusive est très bien. À un moment donné, on crie avec nos poumons, avec toutes nos forces, afin de faire avancer la conversation.

Mais je pense que les données sont tellement présentes, tellement tangible, afin de nous indiquer que la réalité est beaucoup moins que ce qu'on attendait. Et ça commence de toutes parts, si on voit les opportunités de croissance économiquement. À l'université de Toronto, ils ont fait un résumé, une étude.

Ça fait partie d'une étude de 2016 ou de 2017. Ni, tu peux me corriger après. Mais je pense que c'était en 2016 ou 17. Il y a eu une relation entre les résumés puisque quelqu'un, un homme noir reçoit 12 % de moins d'appel. Juste parce qu'ils ont quelque chose, qu'ils ont comme un nom noir.

Je ne sais même pas ce que c'est, un nom noir. Je pense que nous n'en sommes fantastiques. Mon nom veut dire or. C'est un nom culturel.

Je ne sais pas si on peut dire qu'il y a des noms noirs ou blancs, mais ce sont les préjugés inconscients comme cela.

C'est pour cela qu'avec des CV, similaire entre noirs ou blancs, s'il y a un casier judiciaire parmi un blanc, il reçoit quand même 12 fois plus d'appel que des CV noirs. Sans les égards qu'on voit tous les jours, cela me rend triste.

De savoir que votre nom, quelque chose que vous avez reçu au moment de votre naissance, c'est à ce moment-là que vous avez reçu quelque chose qui va vous empêcher de participer, de fleurir au sein de la société. Imaginez ça.

Juste votre nom. Vous n'avez rien fait d'autres. Juste votre nom est source de discrimination. C'est la même chose, les noirs sont moins de 1 % des dirigeants.

Je pense que ces 0,8, tandis qu'on est 3,5 % de la population. Ici au Canada. Alors je me pose la question : pourquoi les sites entreprises les plus larges ou les sept banques les plus larges, les cinq entreprises de télécommunications, ces entreprises n'ont pas un seul noir parmi les dirigeants.

Alors si on cherche à utiliser les statistiques pour créer ce sens d'appartenance, d'impulsivité et d'équité, ce sont des mots fantastiques qu'on utilise. Mais on ne peut pas dire… Que nous allons enlever ça chiffres émettent des corps noirs au lieu de ces chiffres.

Je vous dis pourquoi, c'est une opportunité excellente de vous raconter. Ce n'est pas qu'on doit mettre plus de noirs dans la main-d'œuvre, c'est plutôt la création d'un environnement alentour qui leur permet de sentir ce sens d'appartenance, de compréhension de pourquoi ils sont là.

Ils ne sont pas la cause de la couleur de leur peau. Mais plutôt leurs habiletés, leurs expériences, leur éducation, leur parcours professionnel. Et même s'ils sont un membre de la collectivité non blancs, c'est une valeur ajoutée.

On a fait un partenariat avec une entreprise d'ici, BlackNorth, et on a vu que des entreprises sont plus… Ils ont plus de gains s'ils ont des noirs parmi leurs dirigeants.

Parce qu'il y a une diversité de perspectives. Vraiment, ces entreprises souffraient des pertes d'argent parce qu'ils n'avait pas de représentation noire.

Ce n'est pas dans tous les secteurs. Je pense que piteux va me couper ici. Peter, je vais rajouter une chose de plus. Je veux vous mentionner tous les leaders qui sont ici sur l'appel.

Quand vous voyez votre personnel noir, ce qu'ils expérimentent comme collectivité, et au moment d'arriver dans la main-d'œuvre, ils ont déjà fait face à tellement de discrimination, alors on peut penser : qu'est-ce que moi, je peux faire afin d'éviter, d'enlever cette souffrance?

Je ne vais pas enlever un élément, je vais voir le tout. L'accès aux soins de santé, le fait que 40 % des Canadiens noirs qui sont impactés par la sûre présence de la police, l'utilisation des tasers.

Ces 40 % d'utilisation sur les noirs, l'esprit, le poivre, c'est beaucoup d'utilisation par la police sur vos gens, vos amis, vos collègues. Il faut voir toute personne, de la naissance jusqu'à ce moment-là.

Comment on peut inclure cette personne dans l'espace de travail? Comment on peut faire ça?

>> Peter Flegel : Merci bien d'avoir souligné la relation entre les données et les divergences consent dans le secteur privé et les autres éléments. Cela nous mène à Richard.

Statistiques Canada dispose de nombreuses données sur nos communautés visibles et de diverses manières. À votre avis, quels sont les lacunes qui existent entre les données que nous recueillons et la façon dont nous les recueillons?

Par exemple, pour établir des objectifs de leadership représentatif, commença pensez-vous que nous devons faire différemment à court, moyen et long terme?

>> Richard Sharpe : Merci Peter. Merci Anil et son équipe. C'est un plaisir d'être ici avec ses panélistes distingués. Avant de répondre à la question, oups, j'ai perdu… Un peu la connexion ici. Est-ce que vous me voyez?

>> Peter Flegel : Non, on ne vous voit pas. On a eu des problèmes avec le son. Alors c'est pour ça qu'on a vu la vidéo.

>> Richard Sharpe : Je pensais qu'on avait coupé la réponse! Je voulais juste mentionner dès le départ que je suis ici à cause de mes frères et sœurs qui sont venues avant moi. Pendant le Mois de l'histoire des Noirs, cc"est reloé avec les contributions des années, mais aussi avec le développement de la justice et pour les gens noirs au Canada.

si on voit les thèmes de la décennie, États-Unis pour le développement noir, on va voir comment s'adresser à la réalité noire et comment on peut adresser les injustices historiques expérimentées dans notre société.

Notre intervenant intérieur avait mentionné beaucoup de détails à cet égard. Il nous reste trois ans de cette décennie Il faut présenter des résultats tangibles après cette décennie.

En réponse à la question que vous avez posée, Peter, je pense que StatCan a fait un très bon travail de collecte de données. Ils ont montré une excellence dans la collecte de données et la recherche. Je crois que la relation pourrait être peut-être provocatrice.

On avait peur des données dans ce pays. Et l'histoire que les données nous racontent… Les outils que nous avons à notre disposition nous permettent d'améliorer notre situation. Présentement et à l'avenir.

Alors, on demanda Statistiques Canada. On n'a pas tellement de statistiques. Mais on avance plutôt dans un espace où on demande des données, afin de considérer la réalité des minorités visibles en ces termes, qui reflètent la réalité de la collectivité noire.

On n'est pas un groupe homogène, les minorités visibles. Alors, allons voir spécifiquement comment on peut diviser ou séparer ces données et aussi, voir l'avenir de notre main-d'œuvre et de notre population. Le manque de données séparées ou diverses a été une difficulté quant à la planification pour l'avenir, afin d'adresser les lacunes et les issues et aussi, pour les personnes noires, les personnes handicapées. Je n'ai pas de problème avec Statistiques Canada ou leur rapport.

Ils ont fait des rapports qu'ils valent de l'or. Pour présenter l'expérience des noirs dans la vie. C'est plutôt comment on utilise les données de disponibilité de main-d'œuvre.

Disons qu'il y a toujours une sous-représentation des gens dans le pays. Et c'est pour cela, de secrétariat, d'antiracisme au sein du département de justice. Je travaille main dans la main avec les services afin de mettre en place un travail que je vais mentionner.

Prochainement. Quant aux lacunes, je sens que Statistiques Canada peut soutenir ces données afin de garder, ou de rester en contact avec les populations en développement. On a pris des années pour élaborer des rapports utilisés par des agences centralisées des autres secteurs.

On a besoin d'une meilleure compréhension de comment cela impacte la prise de décision des politiques par rapport à l'emploi pour des jeunes racisés, minoritaires dans le pays.

On aimerait demander le soutien de Statistiques Canada pour avoir une meilleure compréhension de l'indexation. Ce n'est pas très bien compris au sein du contexte antiracisme au niveau fédéral. Il ne comprend pas très bien.

Alors c'est très difficile de traduire cela dans des termes, des données pratiques. Quant à la considération de l'utilisation des données, qu'est-ce qu'on doit faire de façon différente? Je crois que Statistiques Canada fait très bien pour donner plus d'informations.

C'est là où on a demandé un changement systématique, tout comme on a entendu. Ce n'est pas un travail pour les faibles, mais cela nous permet de prendre des décisions. Alors pour moi, à court terme, Statistiques Canada nous a aidés à établir des modes del des prévisions pour la main-d'œuvre afin de nous expliquer ce qui se passe ici au Canada présentement et dans les prochaines 5,10, 20 ans.

On est capable de le faire pour la population générale, mais pour quelque raison, on n'est pas capable de le faire au sein du service public. On est toujours en train de faire une rétro vision des derniers 5,8 à 10 ans.

Mais on doit s'assurer que notre force, notre main-d'œuvre est représentative. Et si on veut avoir une équivalence avec la disponibilité de main-d'œuvre, on doit avoir cette correspondance.

Il y a 3,5 % des Canadiens qui sont noirs. En 2016. Et nos chiffres sont en croissance avec une duplication à tous les 20 ans. Ça veut dire que dans cinq ans, il y a beaucoup de choses qui peuvent se passer. Quelle est notre représentation, quels sont nos droits de représentation en 2025 ou 2026?

Quelle sera notre représentation au sein de la population et comment on peut clarifier cela pour notre main-d'œuvre? Nos départements doivent déterminer comment adresser ses lacunes par rapport aux données recueillies. Je crois que Statistiques Canada est là pour nous aider.

Je ne sais pas si on s'en sert, des données, autant qu'on devrait le faire. Je pense que les modèles de prédiction doivent être fondamentale pour la disponibilité de la main-d'œuvre et c'est pour ça qu'on travaille côte à côte avec Statistiques Canada.

Afin de trouver quelque chose qui pourrait marcher pour le département de la justice et le reste des services publics.

Nous avons à refaire des pistes de l'action avec les Statistiques Canada.

>> Peter Flegel : Maintenant, nous allons parler avec Myrlande Pierre, selon votre expérience, quels sont les lits défient lier à la collecte de données sur la par exemple dans la fonction publique, dans les universités ou dans le secteur de l'éducation, dans les services de police, dans les entreprises et même sur le plan de la santé?

>> Myrlande Pierre : Merci tellement pour l'invitation de Statistiques Canada, en particulier Monsieur Anil Anora, pour cette invitation.

C'est vraiment plaisir de partager ce panel et d'avoir cette conversation ensemble. Ce sont des conversations non seulement nécessaire, qui ne sont pas toujours faciles parlés de racisme et de discrimination, ce sont des conversations difficiles.

Mais nous sommes un point tournant de notre histoire, du contexte social où ces enjeux sont au cœur des préoccupations.

Temps de la société civile, mais également des questions qui doivent interpeller de plus en plus et de manière beaucoup plus exponentielle les décideurs publics.

Donc, les autorités publiques. Alors avant de répondre plus spécifiquement à la question, de rentrer dans le cœur de la question qui est à mon avis, importante, je constate actualisera un peu.

Parce que je crois qu'avant même d'aborder la question des données, pour bien situer les enjeux qui nous interpellent ici, cela exige comporter un intérêt certaines questions qui sont fondamentales.

Par exemple, quels sont les principaux défis et enjeux en vue de lutter contre la discrimination et le racisme systémique et structurel dans le domaine de l'emploi comme dans d'autres secteurs d'activité?

Que ce soit dans le domaine de la sécurité publique, de l'éducation, l'emploi étend un levier important d'intégration, mais également de pleine émancipation. Ce sont des questions qui doivent guider dans la méthodologie de la recherche, mais également dans la collecte de données.

Qu'est-ce qu'on vise en collectant ces données et comment mettre à profit et rendre optimale l'utilisation de ces données? Une autre question m'apparaît importante. Quels sont les impératifs et les actions à préconiser afin que les institutions, l'ensemble des institutions démocratiques, mais aussi les institutions administratives, l'État, puisse corriger les désavantages subis par des membres des groupes racisés, des communautés noires dans différents domaines?

Je crois que ces questions doivent vraiment guider les stratégies de collecte de données, la méthodologie même des collectes de données et également par exemple, comment les communautés noires, les personnes autochtones également, se heurte à des obstacles systémiques dans le domaine de l'emploi comme dans d'autres secteurs d'activités qui compromettent les principes fondamentaux du droit au travail par exemple.

Au québec au Canada, la discrimination dans le domaine de l'emploi par exemple, un domaine qui m'interpelle directement parce que tout mon bagage académique, j'en ai fait une expertise, la discrimination à l'emploi est interdite par la charte des droits et libertés du Québec et par la charte canadienne des droits et libertés.

Et il existe des lois qui visent à assurer une meilleure représentation des personnes ou des groupes qui sont victimes de discrimination dans différents domaines.

Étend les stratégies ministérielles doivent avoir ses préoccupations. Il est impératif que les actions à préconiser afin que les organismes, les institutions, puisse vraiment prendre en compte la réalité.

Je crois que les collègues ont mentionné avant moi. Il y a des réalités qui doivent interpeller l'ensemble de la société. C'est collectivement qu'il nous faut aborder ces enjeux.

On ne peut parler de la réalité des communautés noires du Québec et du Canada sans parler de racisme et de discrimination systémique. Ça m'apparaît fondamental.

Il y a tout un contexte qui nous invite à prendre ces enjeux dans leur globalité et dans leur complexité. Il y a la décennie, mon collègue a pris tantôt, la descendance de nation africaine qui fournit un cadre qui fournit de se joindre aux personnes d'ascendance africaine pour prendre des mesures.

En vue de la réalisation des objectifs de la décennie. Notamment l'approbation du respect de la protection et des lois de la personne et des libertés fondamentales. Des personnes d'ascendance africaine, mais également la meilleure promotion d'une meilleure connaissance du respect du patrimoine culturel diversifié de nos sociétés.

Nous avons une démographie qui est de plus en plus diversifiée. Un autre point qui me paraît important également, c'est que lorsqu'on parle des communautés noires, les communautés noires ne constituent pas un bloc monolithique.

Ça ne constitue pas un groupe homogène. Il y a une très grande hétérogénéité, diversité, que l'on parle de la diversité linguistique, diversité générale rationnelle.

Pour certaines communautés Montréal par exemple au québec, la communauté haïtienne, on parle de deuxième ou troisième génération issue de cette communauté. On parle de jeunes natifs du Québec scolarisé dans les systèmes québécois et canadiens qui partagent un ensemble de valeurs communes, mais qui sont confrontés, encore malheureusement, à des questions de discrimination et de racisme.

On parle de surreprésentation des communautés noires dans le secteur public, dans les postes de gestion, dans les postes de haute direction. Il faut aussi prendre en compte les particularités, par exemple, pour les femmes noires dans le secteur public, toute l'approchait le cadre analytique et critique de l'intertextualité permet de mieux appréhender certaines situations.

C'est-à-dire de prendre en compte les différentes manifestations de la discrimination, mais également des rapports sociaux inégalitaires, des rapports de pression qui persiste encore au sein de nos sociétés. Cela m'apparaît fondamental, avant même de parler de toute l'importance que les collectes de données, collecte de données désagrégées doit venir justement appuyer ces constats sociaux que l'on fait.

Pour moi, c'est toujours une démarche complémentaire. L'analyse, quantitative, doit être en complémentarité avec des analyses approfondies, des analyses qualitatives également, justement pour bien appréhender les problèmes auxquels font face les différentes communautés noires.

Alors, je ne vais pas entrer dans les données statistiques parce que je crois que précédemment, vous avez illustré les disparités qui persistent encore, que ce soit auprès des jeunes, mais l'ensemble des communautés noires.

Taux de chômage beaucoup plus élevé, des questions de profilage racial, l'interpellation, la question du profilage racial, les jeunes noirs sont quatre à cinq fois plus, à Montréal, susceptible d'être interpellé par les forces de l'ordre.

Il y a un problème fondamental qu'il nous faut poser comme société et trouver des solutions durables. J'ai quelques minutes encore?

>> Peter Flegel : Oui, deux minutes.

>> Myrlande Pierre : Merci. - D'accord, merci.

Donc, l'intertextualité qui apparaît comme un cadre d'analyse fondamentale pour bien comprendre comment se manifestent les différentes formes de discrimination, et je vous dirai également. Juste un instant.

Alors, voilà, en termes de collecte de données, il nous faut vraiment prendre en compte toute la question des données désagrégées qui m'apparaît fondamental pour venir justement appuyer l'élaboration de politiques publiques qui prennent davantage en compte les réalités à la fois complexes et multiples des membres des communautés noires.

Donc, je parle ici de données désagrégées, par exemple, à la commission des droits de la personne et des droits de la jeunesse.

On recommande justement que soit collectée de façon désagrégée, en fonction des différents motifs de race, origine ethnique ou nationale et couleurs, mais aussi en tenant compte d'autres motifs, tels que, par exemple, le handicap et d'autres motifs qui peuvent venir, justement, rendre encore plus complexe la réalité de certains groupes de personnes.

Et dans le domaine de la santé, bien sûr, la crise sanitaire, actuellement, une crise sans précédent est venue révéler et exacerber la situation d'injustice et d'inégalité sociale, affectant plus particulièrement des groupes de la population déjà marginalisée ou déjà victime de différentes formes de discrimination. L'effet de la pandémie a eu pour effet de mettre en lumière les inégalités sociales et les inégalités raciales.

Et par la collecte de données, d'ailleurs, c'est une demande formelle de la commission des droits de la personne, qui invite les autorités à faire cette collecte de données pour mieux répondre aux besoins de la population, on a pu voir comment les inégalités sociales, les inégalités raciales sont amplifiées, exacerbées par la crise sanitaire.

On a pu voir aussi que la pandémie a mis en lumière la hiérarchisation et la différenciation entre les sexes, et la race, si on appartient par exemple à une communauté noire, prenant pour exemple les femmes issues de l'immigration récente, les femmes racisé, des femmes noires, qui sont très présentes dans les services de première ligne.

Alors, ces populations sont affectées par la crise sanitaire, donc il y a vraiment exacerbation des inégalités sociales et des inégalités raciales, et la collecte de données, tant dans le domaine de la santé, de la sécurité publique, également de l'emploi, elle doit venir justement s'assurer de prendre en compte toute la complexité de ces réalités. Alors, voilà, je m'arrêterai ici pour le moment. Et je pourrais revenir

>> Peter Flegel : Merci, Myrlande, pour avoir soulevé cinq. Sur la nécessité de s'assurer que les données traitent de la complexité et également le contexte. La mise en contexte des situations que confrontent les communautés noires à l'échelle du pays.

Comme nous avons mentionné, c'est une communauté qui avait une croyance que les jeunes noirs sont moins probables de finir leurs études secondaires. Nous allons entendre quels sont les données qui donnent la pluie dans ce narratif.

Est-ce que nous avons besoin de soutenir les institutions comme les écoles pour avoir plus de données qui peuvent appuyer des résultats meilleurs?

>> Dr. Lance McCready : Merci beaucoup, je suis content de participer dans ce panel avec des invités tellement estimés. Je pense que la façon dont ces questions a été formulées est un peu bizarre, un peu curieuse. Il y a beaucoup de citation. Ce qui met en question.

La disproportion de l'expulsion ou des mesures disciplinaires contre les étudiants noirs, si cela est vrai, et je souhaite d'abord argumenter que oui, c'est en vérité vraie.

Mais avant de repasser tout cela, je souhaite vous fournir une définition de ce qu'est le pipeline. Nous savons définitivement que les personnes sont hautement surreprésentées dans les prisons du Canada sur 3 % de la population. Donc, au Canada, dans les prisons du Canada. Cela va mettre la ligne sur les relations. dans la détention permanente.

Cela n'est pas un phénomène nouveau. L'éducation publique au Canada, historiquement, a mis un cadre sur certaines populations en tant que surplus ou périphérique à notre démocratie, mais impérative pour du travail manuel ou pas trop rémunérer, avec des écoles résidences autochtones, un accès inéquitable aux accès à l'éducation publique, qui continue d'envoyer les jeunes noirs faire un travail mal rémunéré. Ou la sécurisation de l'économie et la prison.

Et cela aussi prend du travail de une académie canadien qui avait aux États-Unis, qui est une chercheuse connue sur l'abolition des prisons. Comment savons-nous qu'une école vers la prison existe?

Je crois que nous avons entendu sur les résultats de l'éducation de la part de Statistiques Canada et que cette noire sur 10 avait un diplôme secondaire, ou que l'achèvement de la population noire varie par l'état de l'immigration et l'argent, 94 % des jeunes veulent obtenir un diplôme ou un baccalauréat à l'université. La plupart souhaitent en obtenir, mais seulement 60 % croient qu'ils ont les capacités de les obtenir, c'est diplôme.

Je crois qu'il y a beaucoup d'auteurs comme et d'autres qui ont fourni des évidences assez convaincantes, que la perception de pouvoir obtenir un diplôme secondaire à un effet sur les autres professionnels de l'éducation.

Donc, je ne crois pas que beaucoup de données de StatCan mettent en lumière les mécanismes spécifiques des écoles qui contribuent à un pipeline de l'école vers la prison, donc je crois qu'il faut qu'on regarde les données administratives que nos provinces récoltent.

Et peut-être que c'est un point provocateur que je vais faire, mais je crois que c'est une réalité pratique, c'est que tous les districts scolaires devraient être mandatés avoir un recensement qui reprend les données sur les étudiants et qui fournit des informations plus détaillées sur comment les étudiants participent à l'école, s'il participe ou non, et sur les résultats éducatifs.

Sans ces données, nous ne pouvons pas vraiment montrer s'il y a un lien entre pipeline de l'école vers la prison. Et dans une tentation d'inviter cette réalité, beaucoup d'écoles ne recueillent pas les données sur les étudiants.

Et je crois que c'est intéressant que les lacunes des données, dans certains cas, le refus délibéré de recueillir ces informations arrive jusqu'à nos universités et institutions éducatives. J'ai présenté un projet sur le pipeline école prison, ils ont dit qu'il n'aimait pas ce terme là.

Que ça n'existait pas, qu'il n'y avait pas de données qui suggéraient que ça existait, simplement qu'il n'aimait pas ce terme. Je crois que nous ne pourrions pas éviter ce concept, cette réalité, ce phénomène, nous ne pourrions pas léviter si nous recueillons cette année-là.

Je crois qu'un des lieder il y a de nombreuses informations qui montrent qu'il y a un pipeline de l'école vers la prison. Et donc, les pratiques disciplinaires de l'école, d'autres politiques et pratiques, qui en fait, donne aux étudiants à sortir de l'école, qu'ils sont poussés des écoles par le système pénal.

Le rapport en 94, rapporte 93, rapport en 2007, et plus récemment en 2016.

Nous avons tous ces rapports. Donc, la question, pour moi, c'est : est-ce que c'est vraiment que nous recueillons c'est évident cela? Nous ne pouvons pas mettre un prison pipeline entre guillemets, surtout sur les données statistiques, nous avons des rapports qui donnent des données qualitatives convaincantes.

Des groupes de focus, des images vidéo d'étudiants noirs, en particulier, qui sont injustement disciplinés.

Les étudiants noirs qui racontent leurs interactions avec les professeurs de l'éducation, qui explique les façons particulières dans laquelle on les pousse vers l'extérieur de l'école.

Et un manque de ressources dans leur communauté qui peuvent contre agir créer des meilleurs environnements là où ils pourraient faire mieux. Et par rapport à la au pipeline école-prison, je crois que tous les destructeurs d'avoir un recensement pour recueillir les données pour déterminer les relations entre les étudiants qui sont poussés à l'extérieur de l'école où certains étudiants, en particulier, qui sont poussés à sortir de l'école vers le système pénal. Mais ce n'est pas clair, pourquoi il y a toujours un appel pour plus de données si nous n'avons pas les données pour le prouver.

Je crois que ce sont des problèmes. Je ne crois pas que le problème soit un manque de données, je crois qu'en fait, c'est juste la façon de laquelle on se sert de ces données.

Et comment nous utilisons ces données pour contribuer vers le développement d'une politique efficace, des programmes efficaces qui créent des environnements éducatifs, ou les personnes noires peuvent faire bien. Et désagréger ces données, sortir des mesures pour montrer que ce sont des communautés où les peuples noirs peuvent avoir du succès.

Je crois que la question est : est-ce qu'il y a des que la politique et l'école ont pris pour assurer que le jeune noir réussisse?

C'est-à-dire : est-ce qu'il y a des indicateurs, de la part de données, de statistiques, qui montrent qu'il y a eu une progression vers une prospérité augmentée pour les familles noires et les étudiants noirs au Canada au cours des années, pour qu'il puisse avoir de la réussite?

Je crois que nous avons identifié des zones clés et je crois que nous devons trouver une solution, comment se servir de ces ensembles de données pour montrer ça, et je crois aussi que ces données doivent être mises plus disponibles publiquement et avoir un accès aux communautés noires et des chercheurs noirs qui pourraient avoir des perspectives particulières sur comment analyser ces informations et données.

C'est très difficile en tant que chercheur, en tant qu'académique, de se former sur les données de StatCan. Pour faire le travail que nous sommes formés à faire, pour fournir une base pour les programmes et politiques plus forts qui créent des conditions d'éducation pour les jeunes noirs qui peuvent avoir de la réussite dans leur communauté.

Et enfin, je vais terminer avec. Je crois que ce que quoi que nous fassions, cela part sur les expériences vécues des étudiants noirs, ne voulant pas faire tout cela, cette analyse statistique et cette récolte de données qui, en fait, créer une politique ou cette culture de documentation qui mène à rien par rapport au développement des programmes plus forts et des politiques qui fournissent un environnement de réussite.

Je crois que certaines des données que nous devrions récolter, le des financements des moments de police au Canada, qui ont vraiment fait appel à la création des communautés qui répondent aux dommages sans avoir recours aux prisons.

Avons-nous alternative aux prisons et la punition, dans notre communauté, qui pourrait vraiment donner des opportunités pour que les jeunes noirs puissent avoir des réussites?

>> Peter Flegel : Merci beaucoup pour vos points ça nous fournit une compréhension historique du racisme anti noir et sur le pipeline école-prison.

Et aussi si cela peut mettre la lumière sur les mécanismes qui soutiennent ce pipeline et aussi les données qu'on utilise, et je crois que le besoin d'avoir des ensembles de données qui montrent que les jeunes noirs ont de la réussite, et ce sont des points très importants que vous partagez et nous allons avoir ces conversations.

Cela nous mène vers Mélinda. Un terme courant de la récolte des données, c'est la nomenclature. Ça veut dire les minorités visibles, le groupe qui cherche à la quitter, pourriez-vous partager vos pensées, on devrait approcher ces conversations dans un contexte de recours de données.

>> Dr. Malinda Smith : Merci beaucoup pour la question, au public, et à l'équipe de StatCan, merci pour l'invitation. Je vous pars depuis l'université de Calgary, qui est un territoire de peuples d'Alberta. La ville de Calgary aux nations d'Alberta. Je souhaite reconnaître aussi que c'est le Mois de l'histoire des Noirs et le thème est : l'avenir, c'est maintenant.

L'Alberta a reconnu uniquement depuis les dernières cinq ans le Mois de l'histoire des Noirs pour les personnes d'origine africaine. Donc, ce langage, cette terminologie de noires est un parapluie, un terme parapluie pour capter la complexité de la population noire Canada, les minorités visibles, ça aussi, c'est utilise pour capter la population non blanche, tous ces langages sont contestés et problématiques.

Donc, je crois que c'est très important de sortir. Commençons par la population noire du Canada. Et pour dire que pour très longtemps, nous avons la Nouvelle-Écosse a fait cinq générations de plus, les noirs de Nouvelle-Écosse, dont le Canada atlantique, si nous pensons premièrement à la population caribéenne, dans le recensement de 1880, le groupe des haïtiens au Québec, où les Jamaïcains, et ceux qui viennent des caraïbes anglophones, en Ontario, mais plus récemment.

Et puis, numéro croissant, british columbia et Alberta. Mais aussi, recensement des 90 avenues des continents d'Afrique et ça veut dire que les pays d'origine ont changé, et de plus, un pourcentage significatif et francophone.

Donc, la population noire, par rapport à la population totale du Canada, c'est plus probable que ces personnes-là parlent français, mais aussi avoir la complexité historique linguistique.

Donc, il n'y a pas une seule population noire unique. Donc, je crois que cela marche sur la complexité de la population noire Canada, et cela va être sur StatCan et les communautés noires, je croyais ici, dans le travail de 1900 sur la diversité de la population noire, mais aussi les études de 2020 sur les résultats du recensement de 2020 sur l'intégration des jeunes noirs, des populations noires, de la résilience, et aussi un portrait socio-économique de la population noire Canada.

Et je crois qu'il y a de très grandes lacunes, un fossé qui reste toujours et que nous pourrions être beaucoup plus complexes sur l'inter sectionnelle et les données désagrégeaient. Et les données montrent aussi que nous n'avons pas uniquement 3,5 millions de personnes, mais nous avons 164 000 lieux de naissance. Il y a plus de 200 origines culturelles. La plupart des jeunes gens, plus que la moitié, ont été des immigrés ou arrivent à de différent.

Et, comme j'ai souligné, de différents pays d'origine. Hautement éduqués, et c'est le dernier recensement qui est sorti avec le diplôme universitaire, un optimisme élevé, même s'il n'y a pas beaucoup d'opportunités. Donner la complexité de cette population noire, je crois que souligne comment nous pouvons conceptualiser cette homogénéité et a écrit sur les populations noires au pluriel.

Il n'y a pas un seule identité des personnes noires Canada, ni un noir Canada unique. Donc, l'idée du Canada noir et multiple. Les moments d'être noir sont multiples, les relations à l'État sont multiples, et des multiples points d'entrée et beaucoup d'histoires diverses.

Ce cadre de complexité se reflète aussi dans les histoires de données de la part de Statistiques Canada, et les rapports multiples sur le Mois de l'histoire des Noirs et des personnes d'origine africaine. Et par Augustine, parmi d'autres. Avec cette complexité soulignant aussi l'idée du profilage racial, ce qui est le qu'on habite ou le type de peau.

Donc, peut-être que cette hétérogénéité, est-ce que ça a causé un mensonge dans l'idée que vous pouvez voir une personne sur la couleur de leur peau, vous pouvez les arrêter dans la rue et vous pouvez identifier quoi que ce soit, qui cette personne est et quelle est leur contribution dans la société.

Donc, le profilage racial devrait être une impossibilité. Donc le deuxième point que je souhaite souligner sur les minorités visibles.

Et peut-être que vous avez vu le qui a employé le mot negre, avec des racines historiques, mais aussi parce qu'il y a une étymologie sur les droits de l'humain sur la récolte des données, qui mettent le lien entre le passé et le présent.

Mais la nomenclature est problématique, les personnes ont dit que ça devrait être retiré. Pas l'hétérogénéité dont nous parlons, mais pour parler des personnes qui sont non blanches ou non caucasiennes, ce qui est un terme pseudo scientifique, qui est sorti d'une science raciste.

Une terminait le logis anachronique, parce que ce terme définit aussi ce que nous ne sommes pas. Mais ce que j'aime, j'aime ce terme parce que cela a des racines dans ces conditions de la couleur de la peau ou l'histoire par rapport à la discrimination anti noire et les désavantages sociaux et la marginalité qui est le résultat de cela.

Cela donne, paradoxalement, cela nomme tout à fait ce qui est cette chose. Cela nous permet de continuer à contester la nature de ce fait d'être noir, historique, mais aussi d'antiracisme. Mais l'idée aussi que les personnes noires, ainsi que les personnes asiatiques, chinoise, asiatique de l'Ouest, ont une histoire de la discrimination qui est différente, mais aussi en lien.

Qui interrompt l'idée du Canadien gentil et de rompre cette idée du Canada comme si on avait pas d'histoire de racisme, comme si on avait pris du racisme d'ailleurs, par exemple les États-Unis. Cette minorité nous permet de nous concentrer sur l'histoire et de la contester. Et donc, ça masque les minorités, oui, les minorités complexes sur le concept, oui, cela définit des choses que nous ne sommes pas, c'est idée mais pensez-y.

Le nombre de donnés caucasiens nous dit que le Canada est implicitement reconnaissant de l'histoire de la normativité blanche et la suprématie blanche. Gardons ce terme pour donner du pied à notre lutte. Je peux vous dire que je suis d'accord avec le terme " cette minorité", c'est offensif. Je suis d'accord que c'est un gros centrisme et de l'autocratie, et s'est divisif.

Ça donne un ordre sur les traces de Canadien. Je suis d'accord avec qu'une minorité n'a aucun sens dans un contexte de Toronto Vancouver, nous parlons de majorité visible, étant donné la grande transformation sociale qui est encore au Canada, et nous voyons cette résistance.

Par rapport récolte de données, la collection de données, ça pourrait être continué minorité, parce que cette vient de cette généalogie, mais je crois qu'elle appelle, pour que ces données désagrégées doivent être continuées, et je crois que StatCan bouge dans ce sens-là, et je parle de données basées sur la race. Je préfère sur la visibilité, je suis conscient que les personnes racisé, par rapport à la couleur, toutes catégories, sont socialement contestés et devrait l'être.

Donc, il faut qu'on soit conscient de ce que nous sommes en train de tenteCela permet à StatCan de récolter ces données cela devrait être désagrégé parce que à l'accommodation pragmatique des sondages.

Mais toujours, des groupes qui cherchent de l'équité, je crois que ça pose problème parce que d'une certaine manière, cela ne nous aide pas à comprendre l'équité au Canada, dans les universités et les institutions et d'abord, une question des équités de gens.

Au moins, nous ne voyons pas les femmes et d'autres groupes qui cherchent l'équité Lille sans faire une analyse basée sur le genre. Ce qui devrait être l'analyse inter sectionnelle, mais que des personnes noires ou des minorités raciales et donc le genre devient le sens du concept central que nous passons au Canada et tandis que nous faisons cela, nous n'avons pas une équité entre les groupes qui cherchent réserve équité.

Donc la nomenclature est contestée Mais aussi dans des intérêts de récolte de données, il faut réfléchir sur un concept qui nous permet de recueillir des données de manière consistante.

Nous allons terminer avec cette catégorie de minorités visibles qui utilisent et dans l'acte d'équité, la loi sur l'équité, et pour l'information sur le thème de la dissémination, nous devrons penser qu'il se centre sur des personnes noires… Cela dit, j'aimerais terminer en disant qu'au Canada, il y a des noirs, des Canada noir multiple.

Mais l'idée d'un profilage social laisse mener au leader qu'il y a un seul Canada noir unique et cette idée de singularité à une commune racine et stéréotypes, ce qui facilite ce racisme qui prend racine dans le traitement que nous recevons des institutions. Donc merci beaucoup pour cette opportunité la.

>> Peter Flegel : Merci de nous avoir présenté comment on pourrait avoir de la difficulté avec l'antiracisme. C'est vraiment un bon point pour nous, au sein du gouvernement fédéral. Alors maintenant, je vais poser une question à tous nos panélistes. Sentez-vous à l'aisede répondre.

Le thème communet que la classification des données collectées par Statistiques Canada ou tout le monde puisse bénéficier de l'expérience dans les domaines économiques, culturels, votre réponse?

>> Dahabo Ahmed Omer : Oui, je vois la mainlevée. Merci, Peter.

Je crois que nous pourrions nous assurer que la communauté noire sont ceux qui font parti de l'analyse de ces données. et que les informations qui sont disséminées aussi font parti de cela.

Je crois que les données peuvent raconter une histoire derrière une histoire. c'est prioritaire de s'assurer que les gens assis autour de la table ont cette expérience noire, nos expériences ne sont pas les mêmes que les miennes.

Comment on peut s'assurerque dans cette histoire de données, comme le nom de notre événement aujourd'hui, c'est important d'avoir les membres de la communauté noire qui savent très bienl'implication de ces donnéeset ce qu'on aimerait voir afin de lutter au sujet de certains thèmes et trouver des solutions. Ce serait une première réponse de ma part. Comment on peut mettre ces les unités de l'avant afin de faire avancer l'agenda.

>> Peter Flegel : Merci. Ça répond à la question des données. Ça parle aussi au mécanisme, afin de s'assurer que les données sont collectées de façon significative par la collectivité noire.

Quelqu'un d'autre? Je crois Mélinda?

>> Dr. Malinda Smith : Oui, je crois que c'est tellement important, cette question en ce moment. J'aimerais revenir à ce que vous avez dit avant. Par rapport aux données.

Moi, je dirais, en tant que modèle, l'utilisation de table ronde, la consultation par Statistiques Canada avec les collectivités noires met en évidence quelque chose, un principe. On n'est pas des objets.

Ce n'est pas au sujet de nous sans notre présence. Je pense que la conception de ce qu'est la réalité noire, comme on devrait l'aborder ou en parler, s'y référer.

Si on part de la réalité noire au Canada, séparé à la réalité aux États-Unis, mais certain stéréotype ne sert veut pas ni l'un ni l'autre des groupes. Je pense qu'il faut avoir cette conversation canadienne, axée sur la réalité locale, peut-être en Nouvelle-Écosse, comparer avec l'expérience d'Alberta, qui me qui habitait en Alberta en 70. Les histoires cachées connaissaient même pas.

J'aimerais aussi souligner ce que le docteur Lance McCready a mentionné. On a besoin des données consistantes, des nomenclatures standardisées pour utiliser dans des écoles, dans des entreprises privées, les gouvernements et Statistiques Canada est très bien classé pour mener ce mouvement.

En suivant une bonne méthodologie, pour travailler main dans la main avec la collectivité noire au Canada. On pourrait penser à un modèle pour des écoles comme par exemple… Je ne vais pas revoir tous les exemples mentionnés par les collègues de l'université de Calgary, ce n'est pas aux équipes de recherches de mener cette recherche.

C'est tentante que Statistiques Canada, il y a les agences qui doivent financer ses recherches. J'aimerais voir les données parallèles pour les femmes, les gens âgés, les revenus, éducation, avancement dans les rangs de main-d'œuvre.

Comment ce modèle qu'on peut utiliser? Mais cette collecte de données est, jusqu'à un certain point, n'arrive pas dans une réalité policière parce que la police peut utiliser les données de la façon dont elle le veut.

Alors je ne sais pas comment Statistiques Canada ne peut pas poser la question sans avoir un engagement significatif avec la collectivité noire.

>> Peter Flegel : Merci, Mélinda, de ces points par rapport à l'hétérogénéité de la collectivité noire et l'évaluation de la réalité noire aux États-Unis, en Amérique du Sud, il y a une définition de qui peut être considéré comme une personne noire. Très bien dit.

Aussi, il faut avoir une application par les équipes de recherches, afin d'élargir la réalité noire. Les noirs du Moyen-Orient, d'Afrique et d'ailleurs, afin d'avoir une compréhension de la réalité noire dans son intégrité.

>> Peter Flegel : Richard, je pense que toi aussi, tu avais une réponse?

Richard, est-ce que tu es encore là?

>> Richard Sharpe : Oui, oui, merci Peter. Je suis là. Est-ce que vous m'entendez bien? C'est un peu difficile à écouter, mais oui. Vous m'entendez bien?

>> Peter Flegel : Nous allons retourner à vous après, Richard. Docteur Lance Quick?

>> Dr. Lance McCready : Oui, afin de souligner et de répéter, faire écho à ce que disent les autres panélistes, il faut vraiment être un modèle de comment bâtir ces évaluations. Comment mesurer les catégories démographiques, race, orientation sexuelle, habileté, genre. Afin de former les érudits, les experts locaux, les gens au sein des gouvernements municipaux et provinciaux.

Afin d'avoir les bons outils d'évaluation. C'est quelque chose que Statistiques Canada a commencé à faire, mais c'est vraiment la partie que l'on voit de l'iceberg.

Je crois que la collectivité noire, et dans ce cas, les collectivités afro caraïbes doivent être impliquées dans ce genre de questions. Pour façonner les sondages, afin de bénéficier de ces communautés.

>> Peter Flegel : Merci, très bien. Votre point par rapport aux outils d'évaluation. Je crois que mutuelle, vous êtes avec nous?

>> Richard Sharpe : Oui, je suis sorti du sous-sol. Je voulais faire écho des deux. Mentionnés par l'application de la communauté noire… On fait des recommandations et j'aimerais suggérer à Statistiques Canada, afin de soutenir ces organismes, pour avoir des données sur les communautés noires soutenues par différentes collectivités, je crois que nos collectivités ont besoin d'un certain bassin de données afin de s'assurer que nos données ne sont pas utilisées contre nous-mêmes.

Les économistes, analystes de notre comme l'activité sont bien placés afin de travailler et collaborer avec les académies afin de travailler avec le centre canadien des alternatives et le faire pour la communauté noire, c'est une recommandation pour Statistiques Canada.

Afin d'embrasser pleinement ce qui s'en vient avec cette création de cette nouvelle organisation.

>> Peter Flegel : Merci, Richard. Je te voyais… Elle n'est plus là. Allô? Donc, on va passer… Ah, la voilà!

>> Myrlande Pierre : Juste à côté. En fait voilà, je crois que la collecte de données désagrégées, tant du point de vue que Statistiques Canada, mais aussides organismes et des institutions qui aussi, collectent certaines données, internes par exemple, ces données doivent servir.

Je rejoins mes collègues qui disent : à quelle fin? Que l'on doit penser l'utilisation de ces données. Non seulement pour soutenir un narratif mieux articulé qui prend en compte de la complexité, mais aussi changer le narratif.

On parle encore des problèmes d'obstacles systémiques auxquels sont confrontées les personnes des communautés noires, les personnes d'ascendance africaine. Et je dirais également, comment maintenant du point de vue des politiques publiques, de la conception des programmes gouvernementaux, comment on optimise l'utilisation de ces données pour avoir des politiques beaucoup plus fines qui posent les enjeux dans toute leur complexité?

Alors voilà, je crois qu'il y a une démarche d'optimisation de l'utilisation de ces données aux fins de politique publique, de conception de politiques publics mieux adaptés et aussi, en termes d'orientation et de priorité gouvernementale. Voilà.

>> Peter Flegel : Merci, merci beaucoup pour ce point. Nous allons maintenant ouvrir la discussion aux commentaires et aux questions qui nous parviennent du public.

Donc, la première question…s'il vous plaît, dites-nous comment on peut faire une collecte de données de façon éthique et utiliser ces données afin de améliorer les services et combler les lacunes? Qui aimeraient répondre à cette question?

>> Myrlande Pierre : Je pourrais, si vous permettez, donner quelques éléments de réponse. Parce que la commission des droits de la personne et des droits de la jeunesse, nous avons travaillé ou collaboré avec d'autres commissions des droits de la personne à travers le Canada.

Un des éléments qui nous apparaît important, c'est par exemple dans le contexte de la pandémie, qui met en exergue les inégalités sociales et raciales, la commission a réitéré des recommandations qu'elle a formulées dans le passé quant à la mise en œuvre de cette collecte de données.

Mais conforme, toujours, à la charte. Donc il y a toute la question de sauvegarde donnée, à quelle fin aux collecte de ces donnés et bien entendus, dans le contexte d'une crise sanitaire comme actuellement, c'est toujours de la perspective de respect des droits de la personne qui est conforme à la charte québécoise de la charte canadienne.

>> Peter Flegel : Merci beaucoup. Nous allons prendre une autre question. Pourquoi n'a pas de question par rapport à la race? C'est une question très technique.

Qui aimerait peut-être répondre? Peut-être quelqu'un de StatCan? Tina est prête à répondre.

>> Tina Chui : Oui, merci de cette question. Je voulais souligner que depuis juillet passé, en sachant qu'on a besoin d'informations très à jour de l'impact de cette crise sanitaire, mes collègues, on a ajouté des questions par rapport à l'identification de la population qui a été utilisée pour identifier les groupes des minorités visibles.

Alors, ces données ont été disponibles à partir de juillet passé et je crois que ces données, cette table de données est disponible aussi sur notre site Web.

>> Peter Flegel : Merci de cette qualification.

La prochaine question nous provient de Mélanie. Comment les données de Statistiques Canada sur les communautés noires dans des formats grillés doivent être plus accessibles à chercher un nom quantitatif, est-ce qu'il y a des barrières pour obtenir ces données?

Est-ce qu'on doit suivre le rapport produit? Est-ce qu'on peut demander ce rapport? Tina, encore.

>> Tina Chui : Puisqu'il s'agit d'une question de StatCan, je vais essayer de donner une réponse. Une très bonne question. Je crois que j'ai vu des commentaires par rapport aux données quantitatives versus qualitatives. On fait des recherches qualitatives à chaque fois qu'on met des questions sur les sondages.

On fait des tests qualitatifs pour ces questions. De table ronde, afin d'essayer de comprendre comment les gens interprètent les questions? Quelle est l'histoire racontée par les histoires et les populations qu'on essaie de mesurer? Ces données?

La question directement est : comment peut-on avoir accès à la recherche qualitative? Pour produire beaucoup d'analyses en utilisant des données. C'est notre raison d'être. Vie de tous les jours.

On utilise les données afin de donner des informations utiles et pertinentes, afin de donner accès aux chercheurs de qualitatifs. Tout comme mentionné, un contenu amené avec des consultations, on aimerait recevoir des informations par rapport aux questions de recherche qu'il faut adresser. On a voulu répondre aux besoins de données qualitatives sur la recherche.

>> Peter Flegel : Merci beaucoup. Peut-être une dernière question pour les panélistes. Comment pourrait-on mettre en évidence l'intersection analysée des expériences vécues par les Canadiens noirs?

>> Dahabo Ahmed Omer : OK, j'essaie de ne pas aller en premier. Je me lance toujours avec des réponses, mais OK.

>> Dr. Lance McCready : Non non, allez-y, allez-y.

>> Dahabo Ahmed Omer : OK, pour moi, l'intersection analysée, je la vois tous les jours, je suis la représentation de ça. Je suis une femme noire, musulmane.

Je suis aussi orpheline. Ça fait partie du bagage qui m'accompagne à tout moment.

Mais il y a quelque chose dont on ne parle jamais, c'est l'intersection analytique peut nous nuire ou causer des problèmes. Comment on peut adresser les différences, même invisibles, avec intersection analytique? Qu'est-ce qu'on fait dans ce cas-là? il y a aussi l'intersectionnalité par rapport à la santé mentale.

Pour moi, je suis inquiète pour les parties de notre personne qui ne sont jamais en premier plan. Mais comment est-ce que le gouvernement peut prendre des initiatives afin de prendre toutes les réalités vécues par une personne?

C'est aussi présent dans la communauté noire, dans notre foi, notre croyance, nos façons de faire, nos façons de penser. Comment peut-on mettre en évidence tous ces éléments? C'est difficile de donner une réponse. Je crois qu'il y a trop d'éléments à l'intérieur de nous-mêmes qu'on ne prend pas en considération.

>> Richard Sharpe : Moi aussi, Peter, j'aimerais donner une réponse. Quand j'ai mentionné l'intersectionnalité comme un problème, c'est parce que partiellement, ce qu'on fait au Canada lorsqu'on parle de la race, de l'identité de genre et des habiletés, on met des étiquettes. Lorsqu'on fait la collecte de données afin de créer une histoire, il faut pouvoir identifier dans ses histoires qui sont les gens les plus marginalisés?

Et utiliser une façon, afin d'adresser ses issues. Si on peut résoudre ces problèmes des noires transes genre avec un handicap, avec maman autochtone et papa noir, si on pouvait les identifier et mettre en évidence leur expérience au sein de nos collectivités, je pense qu'on serait capable de dresser les problèmes pour tous les autres groupes.

Ce n'est pas juste le mouvement des Black lives matter. Mais il y a aussi la collectivité des SGBD Q noir qui est peut-être le groupe le plus préjuger ou le plus racisés en Amérique du Nord.

Alors pour moi, je veux m'assurer qu'on est capable de parler de l'intersectionnalité et l'appliquer aux gens avec des syndicats pour… Au lieu de tout diviser, toujours mettre des étiquettes et toujours distraire de l'effort.

Afin de donner une réponse pour les gens les plus marginalisés au sein de notre société. Il y a plusieurs identités et plusieurs niveaux de danger dans leur vie.

>> Peter Flegel : Merci beaucoup, Richard. Et là, je devrais donner le mot de la fin à Anil pour le mot de clôture.

>> Anil Arora : Comment Statistiques Canada, il faut s'assurer que comme le contexte échangeant, le faire avec vos voies de façon inclusive. J'aimerais souligner le travail de Tina Vhj du centre d'inclusion de genre, elle a travaillé par rapport à la recherche des idées.

Comment on peut avoir des det le faire de façon plus riche. J'aimerais remercier les gens de… Les panélistes dans ce panorama. Ça nous donne l'occasion de réfléchir à ce qu'ont vécu les Canadiens noirs et également, de célébrer tout ce qu'ils ont apporté à notre nation.

Gardons le momentum toute l'année. Beaucoup de noirs remplissent des rôles essentiels et salvateurs pendant la pandémie. Que ce soit comme travailleurs de première ligne, professionnels de la santé ou propriétaires d'entreprise.

D'importants défis subsistent. Nous savons que le racisme systémiqu persisté avant la pandémie, Statistiques Canada faisait déjà le suivi des tendances sociales et économiques chez les populations vulnérables.

>> Anil Arora : Nous savons que le risque de contracter le virus dépend peut-être de la couleur de la peau, mais aussi des autres éléments.

Les données peuvent être utilisées par de nombreux autres décideurs, en particulier dans des moments critiques comme la pandémie.

Le défi et l'offre de partenariat dont nous disposons dans une organisation, ce dernier peut nous apporter un enseignement qui guidera les chefs de file dans le secteur public et le secteur privé, la société civile et au-delà, afin qu'il puisse exercer une incidence utile sur le quotidien de tous les Canadiens et améliorer leur situation.

C'est important de rester en contact avec vous, et on est un organisme en apprentissage et on va continuer à travaillera fin de combler vos besoins. Merci à vous tous.

>> Anil Arora : Allons prendre une photo avec tous les panélistes,, si les interprètes et les autres, et si les autres veulent quitter la réunion, ils peuvent faire. OK, merci à vous tous.